Cuando parecía que espiar el WhatsApp se había convertido en una cosa del pasado, un nuevo estudio de un especialista en seguridad ha revelado que el verdadero talón de Aquiles de esta aplicación de mensajería reside en los SMS. Sí, resulta que los mensajes de texto que más de uno relacionará con el Paleolítico son los responsables de que la aplicación de mensajería por excelencia siga teniendo una puerta trasera abierta para los atacantes.

Pese a la reciente introducción de la verificación del certificado de extremo a extremo, las conversaciones en WhatsApp siguen estando expuestas a los mirones. Y lo están de la forma más absurda posible: ¿te suena la verificación del número, ese proceso mediante el cual tienes que introducir un código que previamente recibes en forma de mensaje SMS? Resulta que, interceptando el SMS en cuestión, un atacante puede obtener el control absoluto sobre las conversaciones de la víctima.

El SMS, la puerta trasera para espiar el WhatsApp de cualquier persona

Ahora bien, el asunto no es tan sencillo como parece. Partimos de la base de que esta «puerta trasera» solamente está al alcance de grandes organizaciones (gobiernos o agencias de seguridad), y para llevar a cabo la infiltración es necesario disponer de una logística que no está al alcance de ninguna persona.

Pero eso no quiere decir que sea imposible. Tal y como se detalla en el análisis publicado en el blog Maikel.pro, un servicio de inteligencia podría interceptar la línea de un usuario de WhatsApp para hacerse con el control absoluto de sus conversaciones. Para ello, el procedimiento que tendría que seguir el atacante consistiría en estos pasos:

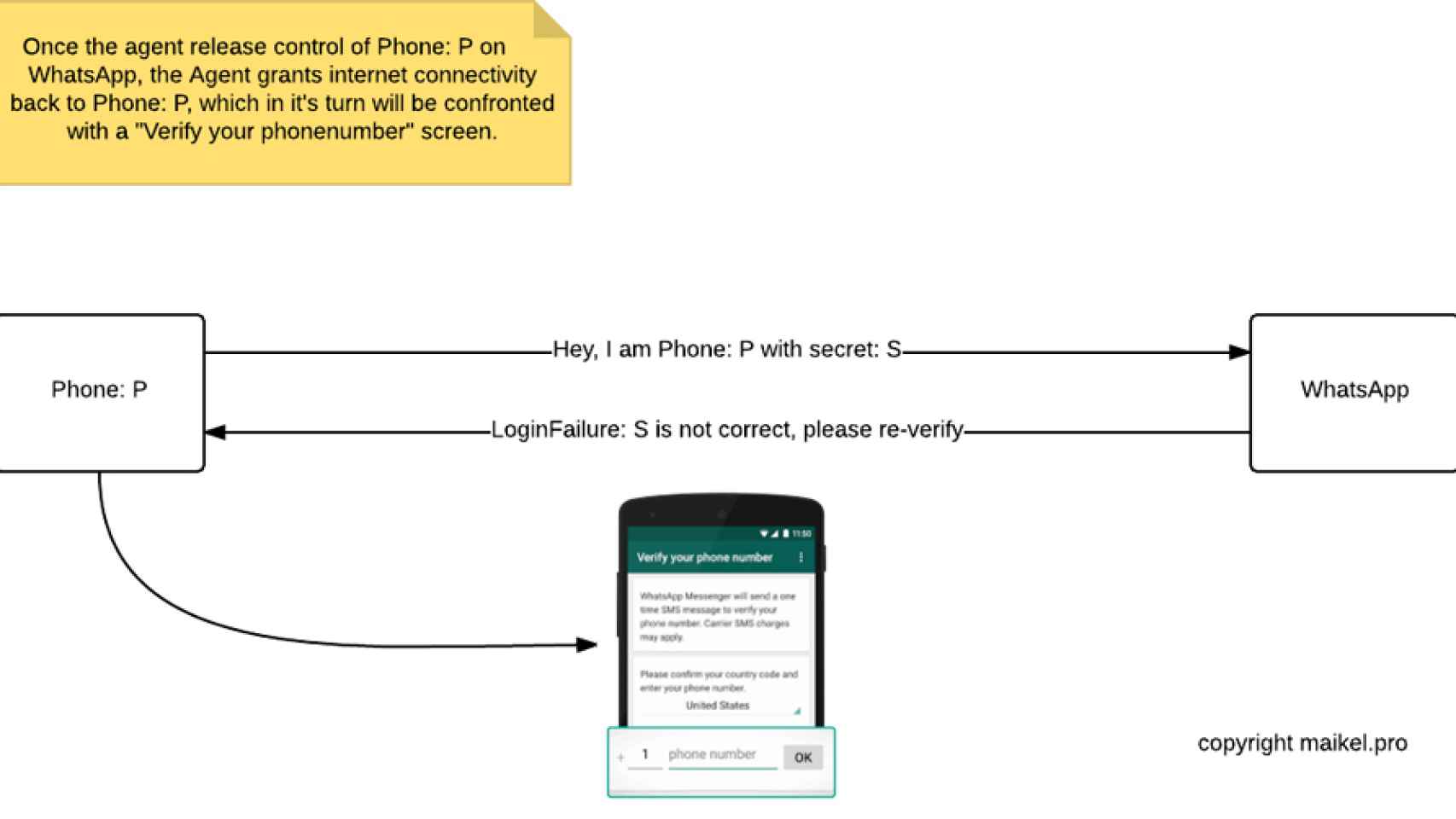

- Primero sería necesario que un proveedor de servicio desconectara nuestra línea del acceso a WhatsApp (exactamente tal y como ha ocurrido con el reciente bloqueo de WhatsApp en Brasil… allá cada uno con sus conclusiones).

- Una vez hemos perdido el acceso a la aplicación, el atacante registraría de nuevo la aplicación en otro dispositivo, esta vez asegurándose de interceptar el SMS de verificación que se necesita para activar la cuenta.

- Mientras la víctima sigue sin tener acceso al servicio (es crucial que esté desconectada durante todo lo que dure la interceptación), el atacante podría recibir y enviar mensajes haciéndose pasar por el verdadero dueño de la cuenta.

¿Y qué ocurre con la encriptación end-to-end?

En teoría, todos los mensajes que enviamos y recibimos por WhatsApp están encriptados de tal forma que ningún atacante podría interceptar su contenido. Entonces, ¿cómo es posible que este proceso permita no solamente espiar el contenido de las conversaciones, sino también redactar mensajes bajo la identidad de otra persona? Y lo que es más preocupante todavía, ¿de qué sirve entonces el nuevo código de seguridad que ha introducido la aplicación?

El asunto más polémico reside en que, por defecto, WhatsApp no nos informa de los cambios en el código de seguridad de nuestros contactos. Eso quiere decir que, a no ser que comprobemos con frecuencia el código de seguridad de las personas con las que hablamos a diario, un intruso podría hacerse pasar por alguno de nuestros contactos sin que seamos mínimamente conscientes de ello.

Pero ojo: hemos dicho que este problema ocurre por defecto. Y, efectivamente, WhatsApp nos permite activar un aviso que nos mostrará un mensaje cada vez que el código de seguridad de algún contacto haya cambiado (es decir, cada vez que haya habido una modificación en su cuenta). Los pasos a seguir son:

- Entramos en la aplicación de WhatsApp.

- Después, accedemos hasta el apartado de Ajustes.

- Seguidamente, pulsamos sobre «Cuenta» y, después, sobre «Seguridad«.

- Por último, activamos la opción de «Mostrar las notificaciones de seguridad«.

Este análisis de la vulnerabilidad de la verificación de SMS de WhatsApp está más bien orientado hacia los usuarios de países en los que el Gobierno se toma más libertades de la cuenta a la hora de investigar a sus ciudadanos, pero no por ello deja de ser un aviso para navegantes sobre las muchas tareas pendientes en materia de seguridad que tienen las aplicaciones.