En qué consiste realmente Godless, la vulnerabilidad de la que todo el mundo habla

En qué consiste realmente Godless, la vulnerabilidad de la que todo el mundo habla

Godless es un nuevo malware que aprovecha los agujeros de seguridad de teléfonos con Android 5.1 Lollipop o inferior para infectar el teléfono.

23 junio, 2016 20:39La seguridad es uno de los puntos más preocupantes de Android. Aunque a día de hoy Android provee un razonable sistema de permisos, cada poco tiempo se descubren nuevos agujeros de seguridad que dejan nuestro dispositivo indefenso. Google paga lo que no está escrito para detectar las vulnerabilidades a tiempo, pero ni eso consigue impedir que de vez en cuando aparezcan titulares que ponen los pelos de punta. En esta ocasión le toca el turno a Godless.

Si echamos un vistazo al pasado, veremos que uno de los fallos de seguridad de Android más polémicos fue Stagefright, un agujero que prácticamente dejaba a casi cualquier Android. A causa de esta vulnerabilidad de seguridad vimos cómo Google y los fabricantes se comenzaron a poner las pilas con actualizaciones de seguridad mensuales. Godless, el malware que hemos conocido hoy, no es precisamente algo que debamos ignorar.

Godless, un malware que en teoría afecta al 90% de los dispositivos Android

Este malware ha sido descubierto por la compañía de seguridad Trendmicro y, por lo que señalan los responsables de su detección, podría ser una de las mayores amenazas de seguridad para Android. El nombre del malware es Godless, y se dice que afecta a cualquier dispositivo que tuviese Android 5.1 Lollipop o inferior.

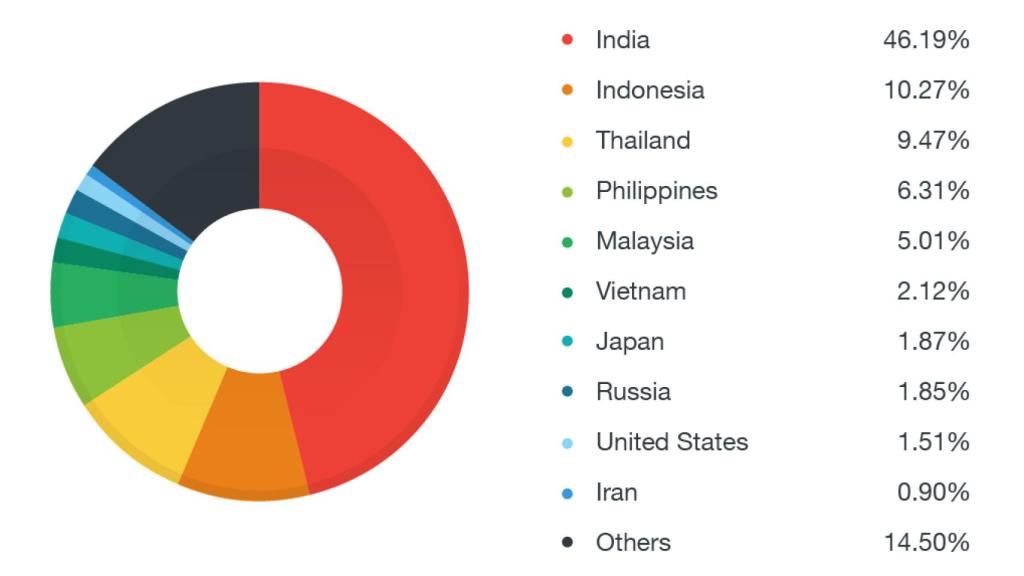

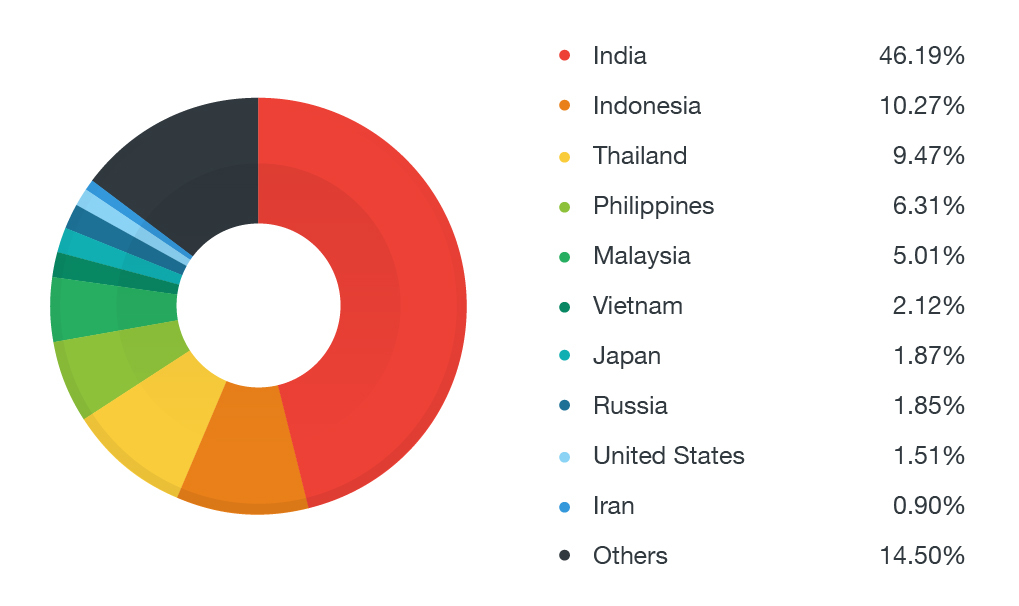

Si atendemos al informe Android del pasado mes de Mayo, podremos ver que solo el 10,1% de los teléfonos disfrutan de Marshmallow, lo que nos deja un 89,9% de teléfonos vulnerables a este malware. Eso sí, los más de 850.000 usuarios afectados por esta amenaza no representan un porcentaje especialmente significativo entre los cientos de millones de usuarios de Android, y parece que la propagación del malware se ha limitado a la India, Indonesia y Tailandia.

Por otra parte, el informe de Trendmicro también señala que existen bastantes aplicaciones en Google Play con capacidad para instalar dicho malware. La de Summer Flashlight, al parecer, es en realidad una aplicación que esconde esta misma amenaza.

En qué consiste Godless

Un ejemplo de aplicación maliciosa que activa Godless

Nos ha quedado claro que Godless es un malware muy peligroso, que afecta a casi el 90% de los dispositivos y que existen aplicaciones en Google Play que nos lo instalan. Pero, ¿qué es lo que realmente provoca esta vulnerabilidad de seguridad?

- Rootea nuestro dispositivo sin que seamos conscientes de ello. Sí, suena extraño, especialmente sabiendo que hay móviles que no es fácil rootear ni siguiendo al pie de la letra las instrucciones más detalladas. El hecho de que esta vulnerabilidad haya tenido tanto éxito en los países asiáticos imaginamos que se explica con el dominio de los móviles de origen chino (con un proceso de root probablemente bastante fácil) que existe en esos territorios.

- Al tomar permisos de superusuario, toma control de la información de nuestro terminal.

- Instala aplicaciones de forma remota en nuestro dispositivo.

- También es capaz de instalar puertas traseras y programas espía sin nuestro conocimiento.

Qué debemos hacer

Podríamos decir que Godless es una de las mayores amenazas que nos hemos encontrado en Android (probablemente a la altura de Stagefright), pero a nosotros evidentemente lo que nos interesa es saber qué debemos hacer en caso de estar infectados.

En primer lugar, tendremos que comprobar nuestra versión del sistema, ya que si tenemos Android 6.0 Marshmallow estaremos a salvo. Evidentemente, si vuestro dispositivo está en Android 5.1 o inferior y tenéis disponible la actualización a Marshmallow, no dudéis en actualizar.

En el caso de que tengáis versiones anteriores, el hecho de encontrarnos de un día a otro con aplicaciones cuya instalación no hemos autorizado es un primer indicio para sospechar ya no solamente de esta amenaza, sino de las muchas otras que existen en Android. En estos casos, nuestra recomendación es la de restaurar de fábrica nuestro terminal.

Tras restaurarlo, conviene hacer memoria sobre las últimas aplicaciones que instalamos antes de que comenzasen a aparecer los problemas. Por supuesto, no nos tenemos que cortar a la hora de poner una crítica negativa si estamos seguros de que la aplicación instala malware, para así alertar al resto de usuarios. Incluso, podemos denunciar la aplicación en Google Play para que sea investigada.

Los peligros del root y las actualizaciones de seguridad, en el punto de mira

Las manos conspiranoicas en la actualidad estarán maldiciendo al root. Que si por culpa del root nuestro teléfono es vulnerable a las aplicaciones maliciosas … . Pero mantengamos la calma. De hecho, a más de uno se le estará pasando por la cabeza una pregunta… ¿si tenemos root, estamos más expuestos a Godless?

Pues no necesariamente. A pesar de que Godless utiliza los permisos root de nuestro teléfono, lo que hace realmente esta amenaza es rootear nuestro terminal a escondidas aceptando todas las peticiones. Cuando rooteamos nuestro terminal de forma convencional, generalmente tenemos una aplicación llamada superSU, que es la encargada de informarnos cuando una aplicación intenta acceder a root. Por tanto, tener o no rooteado nuestro teléfono no nos hará más o menos vulnerables a Godless.

Lo que sí hacen los agujeros de seguridad como el de Godless, más allá de abrir el debate sobre el root, es mostrarnos la importancia de las actualizaciones de seguridad y la necesidad de exigir a los fabricantes de que se pongan las pilas con las actualizaciones, aunque no sean actualizaciones completas y únicamente sean parches de seguridad (tal y como ya están haciendo algunos fabricantes).

De momento no sabemos cómo actuarán los fabricantes respecto a Godless, pero esperamos que esta vulnerabilidad esté corregida en los siguientes parches de seguridad de Android. Además, también nos gustaría que Google saliera al frente respecto al verdadero potencial maligno de esta agujero de seguridad.