Las contraseñas, aunque sigan siendo la única forma de proteger nuestros datos, han demostrado no ser perfectas. ¿Pero qué alternativas existen, cual es el futuro de las contraseñas?

Todos conocemos a las contraseñas. Esa clave secreta es la línea de defensa que protege nuestros datos de los amigos de lo ajeno. Y no sólo lo hace en Internet, asegurando nuestras cuentas de usuario. También protege dispositivos como portátiles y smartphones del uso no autorizado. E incluso salvaguarda nuestra cuenta bancaria de posibles ladrones.

Pero las contraseñas han demostrado no ser un sistema de seguridad perfecto. Tener tantas cuentas de usuario ha hecho que sólo tengamos 3 o 4 contraseñas que se repiten siempre. Si se filtra la contraseña de una de nuestras cuentas, es probable que sea una contraseña que también usamos en otros servicios. Y eso sin contar con que nuestra contraseña puede ser débil desde el principio.

Sistemas como la verificación en dos pasos han solventado en parte ese problema, estableciendo líneas adicionales de defensa. Incluso tenemos los gestores de contraseñas para ayudarnos. Pero quizás la solución no está en colocar más defensas, sino en cambiar esa defensa principal, las contraseñas. ¿Cuál puede ser el futuro de las contraseñas, por qué sistemas podrían ser sustituidas?

1. Convertir nuestro smartphone en una llave única…

Lo más evidente es aprovechar lo que ya tenemos. Y el teléfono, un dispositivo cargado de posibilidades, ya viaja con nosotros a cualquier parte. ¿Por qué no aprovecharlo y hacer que sea nuestra puerta de acceso? Ya lo es en cierta manera con la verificación en dos pasos.

…con códigos de un sólo uso

Ya recibimos códigos de un sólo uso por SMS, email, o a través de aplicaciones como Authenticator, para realizar acciones consideradas como peligrosas. Podemos hacer que deje de ser un tipo de verificación en dos pasos, y que esa sea la manera de comprobar que somos nosotros.

…con la cámara y códigos QR

Por otra parte, han surgido soluciones como Magic Password que cambian la contraseña por un código QR. Sólo tenemos que escanear el código con la cámara del smartphone y una aplicación especial, y listo. Entraremos en nuestra cuenta sin dolores de cabeza.

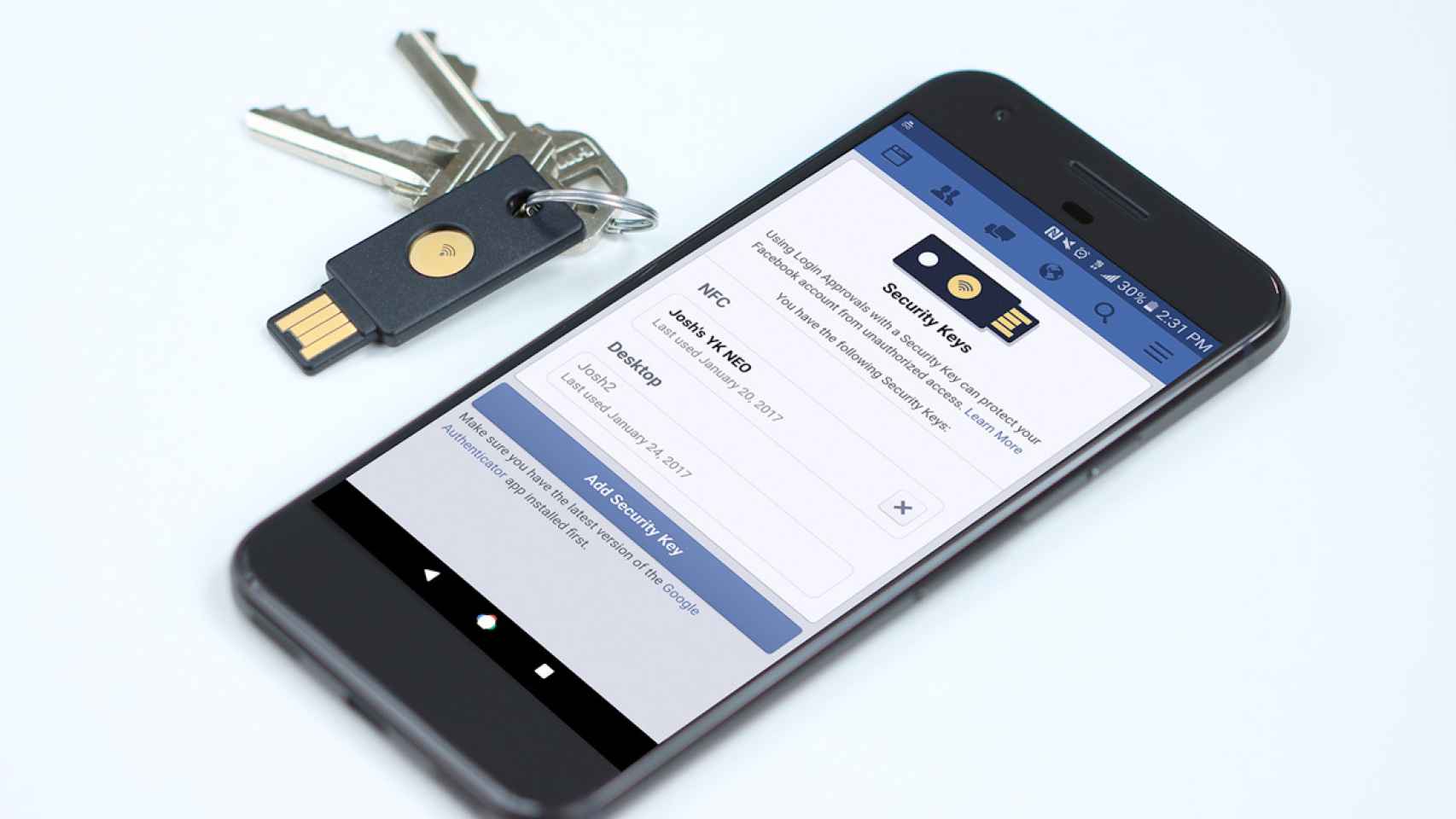

Extra: usar llaves de seguridad

Como extra, y en casos algo más especiales, podemos plantearnos usar una llave de seguridad. Es normal usarlas en la verificación en dos pasos, aunque podrían sustituir a las contraseñas y ser el único método de verificación.

Entre las pegas, nos encontramos con que tenemos que comprar la llave de seguridad y configurarla. Además, hay que llevarla siempre encima. No es el sistema más cómodo si lo comparamos al smartphone, algo que siempre tenemos con nosotros.

2. Correo electrónico, ¿una puerta a todos los servicios?

Recuerdo haber leído hace tiempo, en algún blog personal en inglés, el caso de un usuario que no recordaba ninguna contraseña. Y no, tampoco usaba un gestor de contraseñas. Lo que hacía, cada vez que entraba en una cuenta que no le recordase, era usar la función de contraseña olvidada.

De esa forma siempre recibe un enlace en su correo electrónico con el que «resetear» la contraseña y acceder a la cuenta. Combinado con la función de recordar nuestra sesión de muchas webs, hace que ese caso funcione. Sólo tienes que acordarte de la contraseña de tu correo electrónico para acceder de vez en cuando a las cuentas de esta manera.

Y ya hay servicios que implementan este tipo de autenticado. Por ejemplo, Slack no sólo nos permite usar una clásica contraseña, también nos ofrece enviarnos un «magic link». Si usamos esta función, sólo tendremos que pulsar en el link que nos llegará por correo para acceder a la cuenta. Otros servicios, como Notion, incluso se atreven a imponer este sistema como único modo para acceder.

3. Wearables y desbloqueo por proximidad

Otra buena idea viene de la mano con una de las tendencias de los últimos meses. La idea de los wearables, dispositivos inteligentes que llevamos puestos, es que siempre estén con nosotros.

Si se cumple esta condición, algo sencillo si hablamos de un reloj o una pulsera inteligente, nuestros dispositivos pueden usar la cercanía de estos dispositivos para desbloquearse. No es un método perfecto, el concepto de cercanía es relativo. Pero es un método que tiene mucho margen de mejora.

El ejemplo más claro está en la integración entre el Apple Watch y los Mac. Si el Mac detecta que tu Apple Watch está cerca, se desbloqueará. También podemos hacerlo con Android, asignando casi cualquier wearable con bluetooth a la lista de dispositivos de confianza. Y Google experimentó con la idea de que tu Android desbloquee tu Chromebook por proximidad.

4. Sensores biométricos: huella dactilar, iris…

Por último, tenemos lo que ya se está usando en gran medida. El reconocimiento biométrico es uno de los sistemas más cómodos porque sólo nos necesitamos a nosotros para que funcione. Ya sea nuestro dedo, nuestros ojos o nuestro rostro. Es tan sencillo como usar nuestro cuerpo y listo. Y piezas como los lectores de huella dactilar ya están hasta en los dispositivos de gama media.

Estos lectores de huellas no sólo sirven para desbloquear un dispositivo, como un smartphone o un portátil. También sirven para identificarnos dentro de las aplicaciones, cuando queremos acceder a información personal o confirmar un pago. Y fabricantes como Samsung también están trabajando en tecnologías como el reconocimiento de iris.