Una compañía israelí de ciberseguridad ha descubierto un fallo (CVE-2016-0728) en el núcleo de Linux que, a causa de un fallo en una función de seguridad, un atacante podría aprovechar para conseguir acceso root al sistema.

Esto es importante para Android porque utiliza este núcleo Linux, por lo que está afectada. Se calcula que al menos el 66% de dispositivos Android están afectados, por no hablar de los millones de ordenadores y servidores que funcionan con Linux.

Una vulnerabilidad que da privilegios root al malware

Como os decimos, esta última vulnerabilidad de Android permitiría a aplicaciones con malware o maliciosas conseguir acceso root al sistema. Aunque ha sido descubierta recientemente, este fallo lleva persistiendo en el conocido como kernel de Linux dos años.

Aunque podría afectar a dos de cada tres usuarios Android, lo cierto es que los que hayan sufrido daños reales son muchos menos. A pesar de estar expuesto, esto no significa que hayas sido afectado. Si lo que quieres es quedarte tranquilo aquí te damos las claves para saber si tu terminal cuenta con el agujero de seguridad que afecta al CONFIG_KEYS de Linux.

Dispositivos que no están afectados por este agujero

- Si tu teléfono no tiene la variable CONFIG_KEYS activada, puedes estar tranquilo. Eso significa que la explotación no tendría efecto. Sin embargo, cabe extremar la precaución si has instalado o utilizado ROMs personalizadas.

- Todos los teléfonos Nexus están a salvo.

- Según Linux, cualquier dispositivo ejecutando Android 5.0 no estaría afectada.

- Si tienes un kernel de Linux superior a la versión 3.8 también estás a salvo.

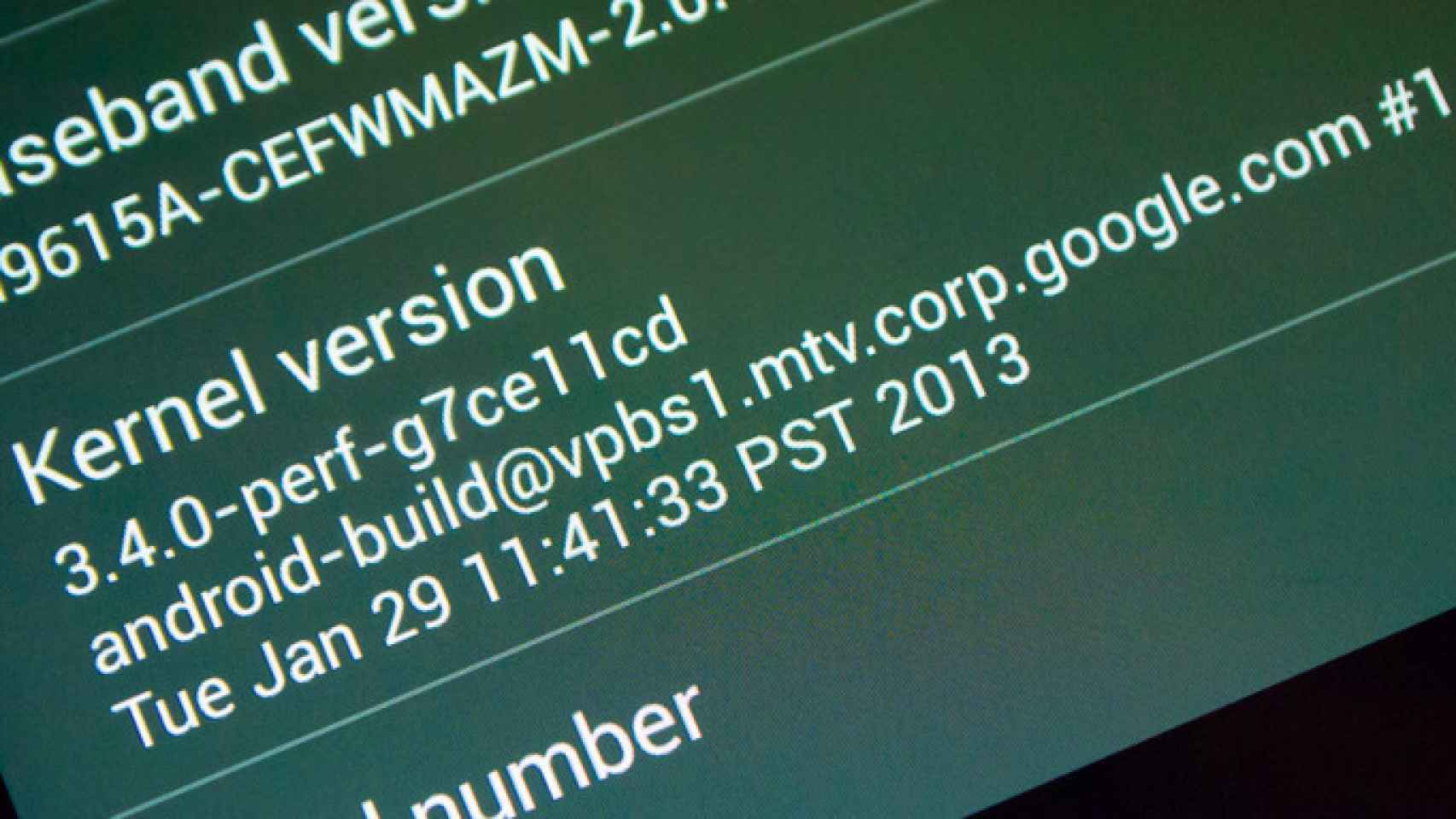

Para comprobar este dato solo tienes que acceder a:

Ajustes – Acerca del dispositivo- Versión del Kernel

Aunque tu teléfono esté afectado, como decimos, se tienen que dar una serie de factores que hacer muy complicado que realmente acabes pagándolo. El problema vendría dado si el fallo continuase extendiéndose por el universo Android sin que nadie le pusiese remedio: sin embargo, Google ya ha lanzado una actualización con un parche para solucionarlo.

Mientras tanto basta con aumentar la precaución y no instalar ninguna aplicación que no nos genera confianza. Además, en caso de haberla instalado, necesita un gran tiempo ejecutándose puesto que esta vulnerabilidad requiere de un gran número de cálculos.

Imagen de cabecera | AndroidCentral