Una brecha de seguridad en los servicios informáticos del PSOE ha dejado expuestas centenares de cuentas de correo electrónico de trabajadores del partido en toda España.

Según ha podido saber EL ESPAÑOL de fuentes del ámbito de la ciberseguridad del Estado, han quedado expuestas las claves de acceso a las cuentas y la fuga de datos ha sido localizada en foros empleados por internet por piratas informáticos.

La alerta en el PSOE, entre los especialistas de las Fuerzas y Cuerpos de Seguridad del Estado y en empresas dedicadas a la protección contra ciberamenazas se ha disparado al conocer que los datos han aparecido en abierto en diversos canales de aplicaciones de mensajería instantánea. Son canales en los que se encuentran grupos de piratas informáticos de la órbita del Kremlin.

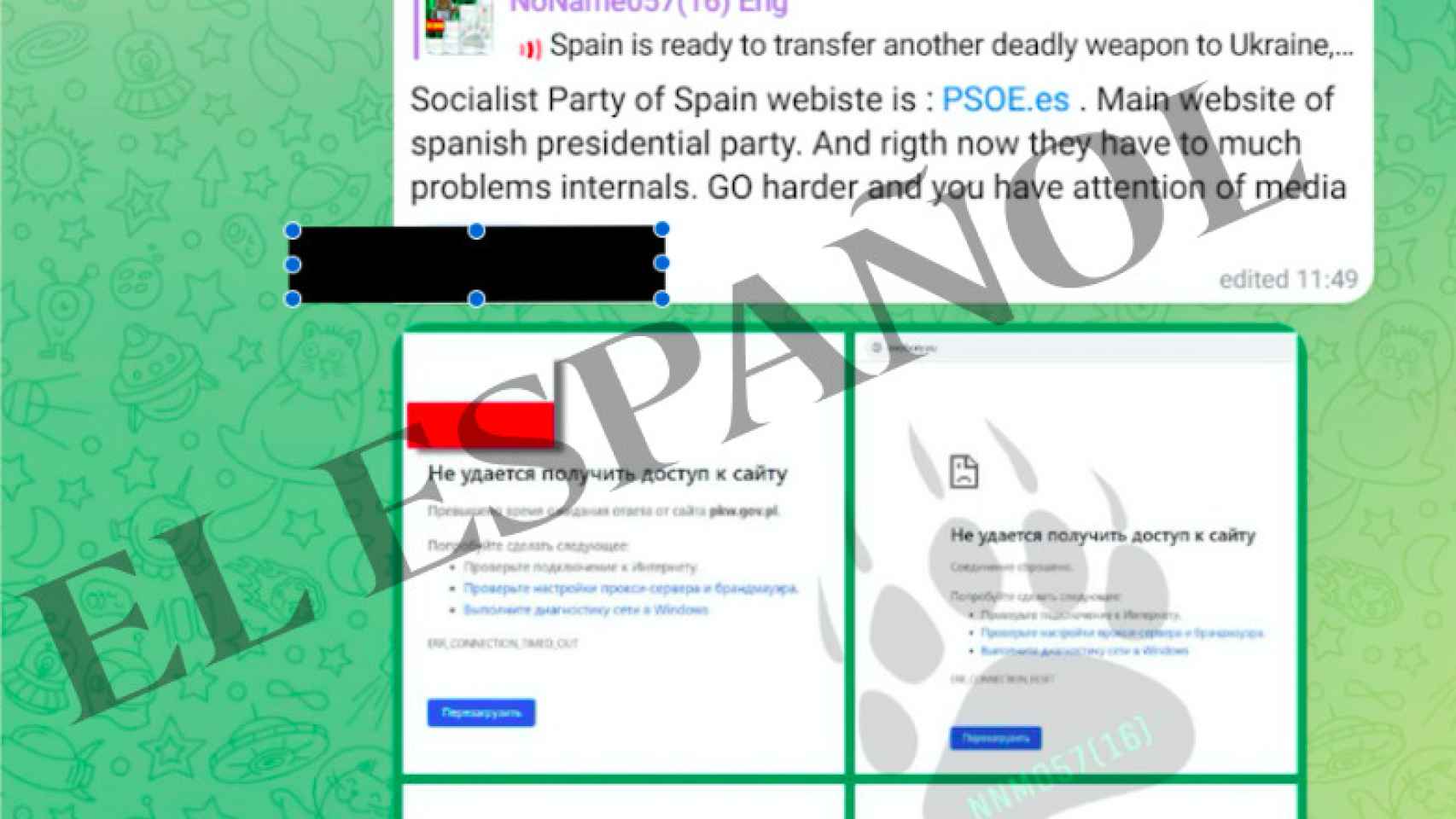

El espacio en el que se ha difundido es un chat empleado por el grupoNoName057. En el chat, uno de los integrantes llega a alentar a otros a lanzar un golpe contra los socialistas, distribuyendo la dirección de su web. "Son el principal partido de España. Ahora mismo, tienen muchos problemas internos. Id fuerte a por ellos y tendréis la atención de los medios", dice un mensaje.

Esta ciberbanda próxima al Kremlin fue la autora del colapso de la web del Ministerio del Interior y otras instituciones públicas el pasado verano, durante la jornada electoral del 23-J. Días después de ese ataque, el mismo colectivo intentó colapsar la web del diario EL ESPAÑOL y de otros periódicos de ámbito nacional.

Noname es un colectivo prorruso que se conoció por primera vez en marzo de 2022, tras el inicio de la invasión rusa a Ucrania. Es el mismo grupo que la pasada primavera tumbó la web de Puertos del Estado con una agresión similar.

[Un grupo de piratas rusos tumba la web del Ministerio del Interior en la jornada electoral]

Los datos han sido expuestos en la red y han estado al alcance de terceros. La advertencia le llegó al PSOE a través de un informe de la empresa Quantika14, una compañía de élite en el mundo de la ciberseguridad que trabaja habitualmente con la Policía Nacional, el Ministerio del Interior y diversos gobiernos autonómicos.

Los especialistas de dicha firma reportaron a los socialistas esa información que localizaron en foros públicos. La compañía detectó el problema en la red y redactó un informe con esa información. Posteriormente, remitieron ese documento tanto a los expertos en ciberseguridad de Ferraz como a la Policía Nacional, que ya investiga el origen de la brecha.

[Seguridad Nacional detecta "un aumento" del espionaje ruso en España por la presidencia de la UE]

Los datos en cuestión son centenares de direcciones de email junto con sus respectivas contraseñas. Según la compañía, los accesos y credenciales de los trabajadores del PSOE podrían seguir siendo accesibles. "Esto implicaría que terceros se hayan podido descargar esas comunicaciones o esos mensajes de diferentes cuentas expuestas".

Esa brecha detectada contiene datos que, según apuntan a este periódico fuentes expertas en ciberseguridad, ya habían sido expuestos previamente en otras publicaciones realizadas por diversos grupos de hackers.

Recomendaciones

Según Quantika14, aquella fuga de datos no se subsanó de manera conveniente, modificando las contraseñas de acceso, y por ello esas direcciones continúan siendo vulnerables.

En el informe de Quantika14, recomiendan a los especialistas del PSOE en seguridad informática que implementen nuevos protocolos como la autenticación de los correos electrónicos. Es decir, el sistema de doble confirmación que muchas compañías están utilizando para asegurar al máximo los datos personales de sus clientes.

A su juicio, resulta "crucial identificar a los propietarios y autores del foro" en el que se ha producido la fuga. Recomiendan a la Policía Nacional que tomen medidas cautelares como el bloqueo de esa web, algo que ya se ha realizado en otras ocasiones con espacios virtuales dedicados a la piratería.

"Se debe fortalecer la seguridad", recomiendan en su informe al PSOE. Concretamente, con medidas adicionales en los inicios de sesión de las direcciones de correo.