Llave de Tesla Model S

La llave de algunos Tesla se podía copiar, saltándose su seguridad

La llave de los Tesla Model S tenía una vulnerabilidad grave.

No es la primera vez que Tesla tiene un problema similar.

También sería posible engañar a los sistemas.

Noticias relacionadas

Los Tesla Model S podían ser robados fácilmente, saltándose la seguridad implementada en las llaves de los coches. Es el descubrimiento de un grupo de investigadores de la Universidad KU Leuven en Bélgica, que consiguieron "crackear" la clave de seguridad con un truco.

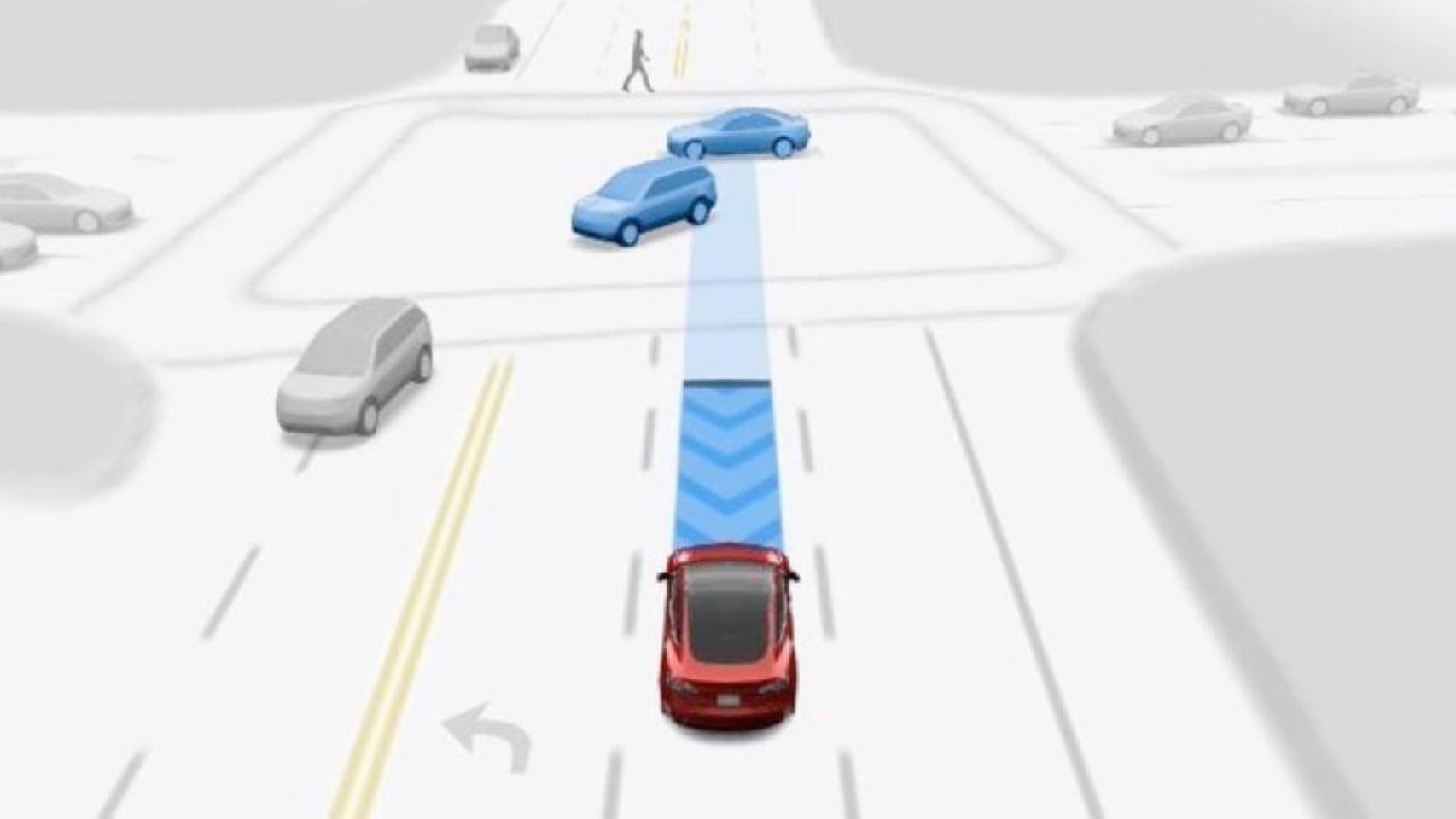

Un coche moderno y avanzado como los Tesla no se abren así como así. El proceso de identificación del conductor implica la comunicación de una clave de cifrado; una copia permanece en la "llave" propiamente dicha, y el coche comprueba continuamente si está cercana. Por eso es capaz de ignorar otras llaves con otras claves de cifrado.

Es un método eficaz y que permite no tener que sacar la llave del bolsillo para abrir las puertas y arrancar el coche; pero como se está demostrando, no es del todo seguro. Los criminales se están adaptando a este tipo de desafíos, incluso llegando a descifrar la clave de seguridad.

La llave de los Telsa se podía clonar fácilmente

La vulnerabilidad descubierta por los investigadores permite precisamente eso, conseguir la clave y abrir el coche como si fuera nuestro. A diferencia de otros métodos, eso implica que el atacante puede abrir el coche siempre que quiera, ya que contará con una copia de la clave. La única manera entonces de evitar el robo sería cambiar de llave, pero eso solo es posible si nos damos cuenta de lo que ha ocurrido claro; y el método de ataque demostrado dificulta eso.

La llave de los Tesla usa una clave de cifrado de 80 bits; por lo tanto, sería muy difícil averigurarla con métodos de "fuerza bruta", es decir, intentando una y otra vez la combinación correcta. En vez de eso, los investigadores descubrieron que podían simplemente dividir la clave en dos, de 40 bits cada una. Eso facilita mucho más "crackear" la clave; la complejidad de la clave disminuye y equipos informáticos actuales serían capaces de la tarea, como explican en Wired.

Para conseguir la clave de esta manera, el atacante tendría que acercarse más al coche que con otros métodos, y permanecer a su lado durante varios segundos; algo que podría despertar sospechas o activar el modo centinela del coche. Pero pasado ese tiempo, el atacante tendría una copia de la llave y podría desbloquear el coche y huir con él.

Las buenas noticias es que tanto Tesla como Pektron, el fabricante de las llaves, fueron advertidos de esta vulnerabilidad antes de su publicación. Tesla publicó la actualización el mes pasado, y la compañía recomienda su instalación si no lo hemos hecho aún. Un simple cambio de software es suficiente para bloquear este ataque, por lo que no hace falta cambiar de llave.

Los investigadores han elogiado la rapidez de Tesla, pero advierten que esto es sólo el principio. Otros modelos y otros fabricantes pueden ser vulnerables a ataques similares; sobre todo teniendo en cuenta que la mayoría de marcas no desarrollan sus propios sistemas, sino que los compran a terceros, como es el caso de Tesla. Por lo tanto, este bug podría estar más extendido de lo que parece. Este es el segundo caso similar en un año, después de que en 2018 se descubriese un método para clonar la llave de los Tesla.

El clonado de llaves se está convirtiendo en uno de los métodos más comunes para robar coches, especialmente si son de lujo o premium. No hace mucho se hizo público un vídeo en el que se muestra a unos presuntos ladrones ampliando el alcance de la llave para hacerle creer a un Tesla que su propietario estaba cerca.