Raj Samani, Chief Scientist de McAfee

Entrevista | Raj Samani (McAfee): "El factor humano importa pese a los coches autónomos"

McAfee publicó una importante investigación sobre las ayudas a la conducción de coches como los Tesla. ¿Cómo ha cambiado la ciberseguridad con estas tecnologías?

Noticias relacionadas

Pocos sectores tecnológicos han cambiado tanto en la última década como el de la ciberseguridad. En muy pocos años nuestras prioridades han evolucionado, así como la manera en la que usamos las nuevas tecnologías. Los ordenadores han perdido importancia; ahora toda nuestra vida gira alrededor del smartphone. Nuestros coches ya están dejando de funcionar con gasolina y diésel; y ahora son más inteligentes, capaces prácticamente de conducir por sí solos.

La ciberseguridad ha tenido que evolucionar a ese mismo ritmo frenético, y pocas empresas representan ese cambio mejor que McAfee. Un nombre que puede que aún asocies con antivirus, pero que hace ya tiempo que representa mucho más.

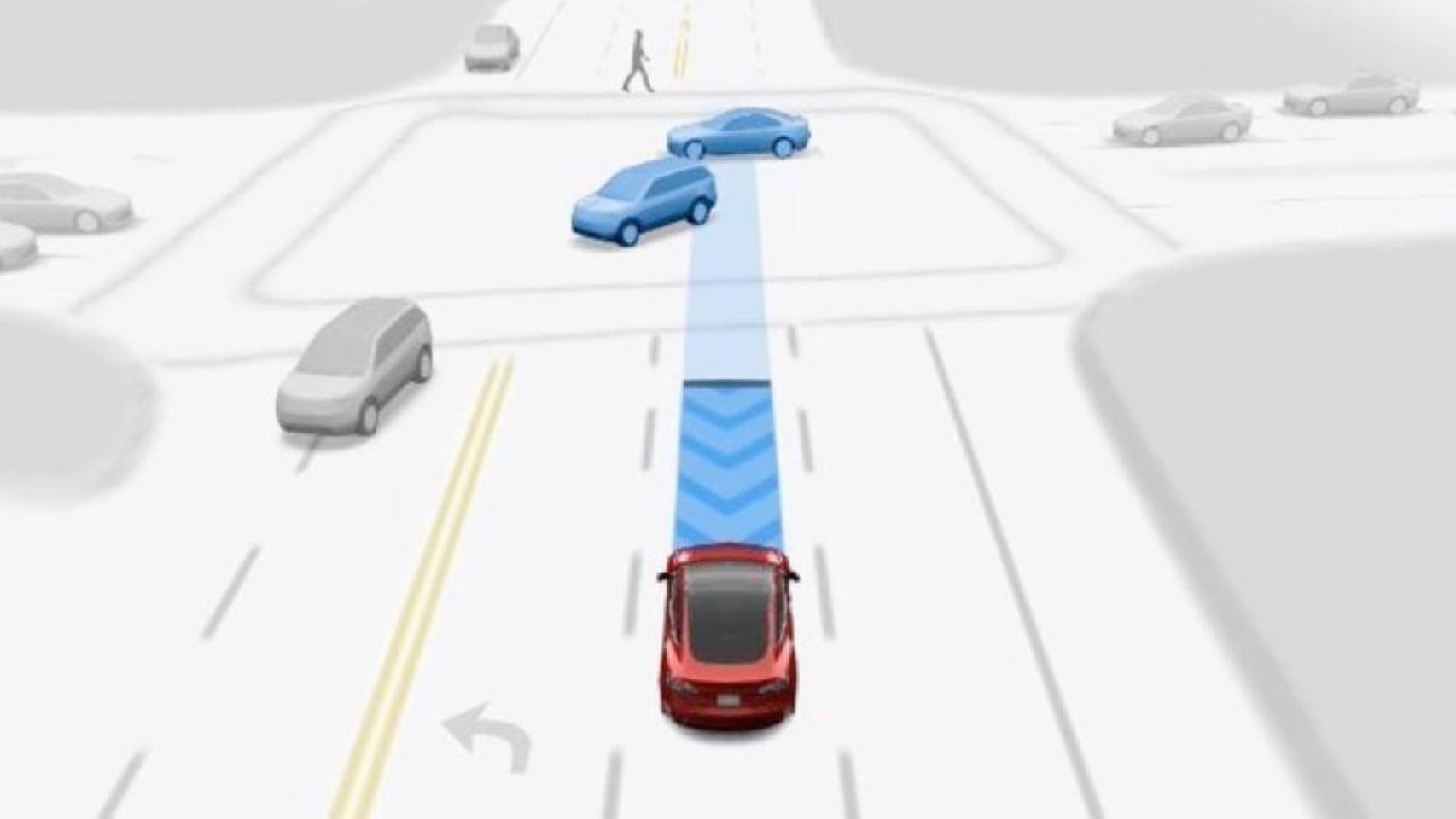

Es algo que demostró hace unas semanas, con la presentación de una investigación centrada en la seguridad de los sistemas de ayuda a la conducción, presentes en vehículos como los Tesla. Una tecnología que es posible engañar con un simple trozo de cinta. Los Tesla se basan en las cámaras presentes en el exterior del coche para identificar objetos y elementos a tener en cuenta, como por ejemplo, las señales de tráfico. En base a eso, puede tomar decisiones por su cuenta, para facilitarnos la conducción.

McAfee demuestra cómo "hackear" un Tesla modificando señales de tráfico

Los investigadores de McAfee descubrieron que es posible modificar las señales de tráfico con un trozo de cinta; para un ser humano, el cambio es mínimo y sigue siendo posible identificar el número. Pero para un sistema informático, es completamente diferente y puede malinterpretarlo. Como resultado, el coche puede acelerar más allá del límite legal impuesto por la señal de tráfico; y en ciertas situaciones esto podría provocar graves accidentes.

Para comprender mejor este tipo de ataques, y cómo está cambiando el mundo de la ciberseguridad, desde OMICRONO hemos tenido la oportunidad de hablar con Raj Samani, Chief Scientist de McAfee y líder de la división Advanced Threat Research para la investigación de amenazas avanzadas.

Pregunta: Hasta ayer sólo teníamos que asegurarnos de que nadie nos robara las llaves. Hoy, hay tantos vectores de ataque, y algunos de ellos ni siquiera los conocemos. ¿Cómo está cambiando el mercado del automóvil, y el tipo de peligros a los que, inconscientemente, estamos abriendo la puerta? ¿Es necesario cambiar la forma en la que los conductores abordamos nuestra propia seguridad con la nueva generación de vehículos? ¿Es necesario cambiar nuestros hábitos, para adaptarnos a este nuevo tipo de amenazas?

Respuesta: Los últimos años han sido fascinantes para los que hemos observado con entusiasmo los avances hacia la conducción autónoma. Aunque los vehículos semiautónomos han existido durante muchos años, la visión de flotas de vehículos totalmente autónomos operando como una única entidad conectada es todavía una cosa del futuro. Sin embargo, los últimos adelantos técnicos en esta esfera nos ofrecen un panorama único y convincente de algunas de las capacidades que podríamos esperar ver en el futuro.

Los Tesla ya son capaces de salir del aparcamiento solos con sistemas semi-autónomos

Casi todos los nuevos vehículos producidos en 2019 tienen un modelo que implementa sensores de última generación que utilizan tecnologías analíticas, como el aprendizaje por máquina o la Inteligencia Artificial. Estas nuevas herramientas están diseñadas para automatizar, ayudar o sustituir muchas de las funciones de las que antes eran responsables los humanos.

Sin embargo, el factor humano sigue teniendo mucha importancia en esta labor y no podemos dejar a un lado que sigue siendo nuestra tarea abordar la seguridad de esta nueva generación de automóviles.

Si le preguntasémos a nuestros lectores sobre el nombre "McAfee", lo primero que dirían es "antivirus". Tal vez por eso la reciente investigación sobre ADAS (Advanced Driver Assist Systems) tuvo tanto impacto. McAfee ha tenido que evolucionar para luchar contra las nuevas amenazas, y ahora es mucho más que un proveedor de antivirus, ¿Cómo supo que tenía que dar estos pasos?

Es muy común que los consumidores asocien McAfee a la solución de seguridad para usuarios, pero esa es sólo la punta del iceberg. Durante años, nuestro Laboratorio de Investigación Avanzada de Amenazas (ATR) de McAfee ha estado identificando amenazas en el complejo panorama actual de la ciberseguridad.

Nuestros investigadores de ATR estudian las vulnerabilidades en muchos aspectos de la vida cotidiana, desde la banca y el automóvil, hasta los dispositivos conectados en el hogar y más, con el objetivo de informar sobre los problemas y solucionarlos antes de que los ciberdelincuentes identifiquen las vulnerabilidades y las exploten con intención maliciosa. También utilizan una red mundial de endpoints para rastrear las campañas de malware y los ciberdelincuentes que están detrás de ellas. Los resultados se incorporan a continuación a las soluciones que, en última instancia, siguen mejorando los productos de McAfee.

Los investigadores de ATR de McAfee analizan ransomware y otras amenazas avanzadas

En este caso, durante los últimos 18 meses hemos estudiado lo que se ha convertido cada vez más en una tendencia de investigación de la industria: los ataques digitales y físicos a las señales de tráfico. Por esto, desde McAfee decidimos adentrarnos en este ámbito y conocer a fondo esta tendencia.

Desarrollamos lo que llamamos el "Model Hacking", también conocido en la industria como aprendizaje de máquinas adversarias, para identificar los problemas que se avecinan en una industria que está evolucionando la tecnología a un ritmo que la seguridad no ha seguido.

Por primera vez, el desarrollo es proactivo

También es notable que, quizás por primera vez en la ciberseguridad, un cuerpo de investigadores ha desarrollado el ataque de manera proactiva, la detección y la protección contra estas vulnerabilidades únicas. Nuestra investigación destaca en la búsqueda de los últimos algoritmos, como GANS (Generative Adversarial Networks) en la detección de malware, reconocimiento facial y bibliotecas de imágenes. Además, también estamos en proceso de transferir el modelo de piratería de señales de tráfico a otros ejemplos del mundo real.

¿Qué desafíos ha encontrado una empresa de seguridad cibernética como McAfee con los nuevos tipos de ataque, como los diseñados contra los sistemas de los automóviles? ¿Es tan diferente en comparación con los ataques "tradicionales"? Personalmente me sorprende cómo estamos hablando de ataques "físicos". Ya no se trata tanto de instalar un virus, sino que con un trozo de cinta es posible corromper el sistema, como demuestra la investigación de McAfee.

Como cualquier otra investigación, sea para el sistema que sea, la respuesta debe adaptarse a los resultados y fue lo que ocurrió en este caso. Durante nuestras pruebas obtuvimos resultados muy esclarecedores desde el primer momento, que se acercaban a nuestro objetivo de comprobar si era posible engañar al vehículo, pero tuvimos que ir modificando recursos para poder llegar a la solución final. Nos enfrentamos al hecho de que los vehículos modernos todavía no dependen de las señales de parada para soportar características totalmente autónomas.

Los sistemas MobilEye son usados por vehículos modernos

Sabíamos, por ejemplo, que la cámara MobilEye es utilizada por algunos vehículos para determinar el límite de velocidad, mostrarlo en la pantalla de cabecera (HUD), y potencialmente incluso alimentar ese límite de velocidad a ciertas características del coche relacionadas con la conducción autónoma.

Hablando del tema, otra cosa que tal vez puede no entenderse es por qué es tan fácil engañar a un ADAS con una señal modificada. Cualquier conductor normal entendería inmediatamente que es un "3" modificado, o en una fuente extraña; nadie pensaría que es un "8". Sin embargo, para una máquina, es un número totalmente diferente, ¿cómo es posible?

En nuestras pruebas de laboratorio, habíamos desarrollado ataques que eran resistentes al cambio de ángulo, a la iluminación e incluso a la reflectividad, sabiendo que esto emularía las condiciones del mundo real. Aunque no eran perfectos, nuestros resultados fueron relativamente consistentes en hacer que la cámara MobilEye pensara que estaba viendo una señal de límite de velocidad diferente a la que estaba.

Señal de límite de velocidad modificada

Realizamos algunos pasos en nuestras pruebas que consistían en añadir y reducir el número de pegatinas para determinar en qué punto fallaban para causar una clasificación errónea, hasta que nos dimos cuenta de que lo conseguimos simplemente con un solo trozo de cinta aislante negra, de aproximadamente 2 pulgadas de largo, extendiéndolo desde el centro del número “3” en la señal de tráfico. Esto demuestra que la IA todavía no es perfecta y que los fabricantes deben continuar trabajando en ella para no correr este tipo de riesgos.

Un detalle importante de la investigación es que la prueba se realizó con dos Tesla antiguos, y no a la par con los modelos más nuevos, que tienen una electrónica muy avanzada. ¿Sabe si el mismo tipo de ataque afectaría a los nuevos modelos?

Todos estos hallazgos fueron probados primero contra versiones anteriores de la plataforma de la cámara MobilEye. Conseguimos acceso a un vehículo 2020 que no parecía ser susceptible a este vector de ataque o a una clasificación errónea. Los modelos más recientes de vehículos Tesla ya no implementan la tecnología MobilEye y actualmente no parecen soportar en absoluto el reconocimiento de señales de tráfico.

Los últimos modelos de Tesla, como el Model 3 lanzado en España, no se ven afectados