transmission torrent

El programa que usas para descargar torrents puede servir para tomar control de tu PC

Una vulnerabilidad en clientes de torrent descubierta en Project Zero permite tomar el control de un ordenador usando una funcionalidad poco usada.

Noticias relacionadas

- Los datos de casi todos los ciudadanos de Bulgaria han sido robados

- En Japón ya tienen "consignas para redes sociales", que te bloquean la cuenta el tiempo que quieras desconectar

- Por primera vez, un servicio de música online promete la calidad de sonido de los máster

- El inventor de la contraseña en los ordenadores muere a los 93 años

Pese a la popularización de las descargas directas, los torrent siguen siendo un método muy popular para conseguir archivos; y de entre todos los clientes, Transmission sigue siendo uno de los mejores por la sencillez de su interfaz. Sin embargo, si usas este u otro cliente de descarga de torrent, puede que estés abriendo la puerta a un ataque.

Así lo ha demostrado el investigador Tavis Ormandy de Project Zero, el programa de Google dedicado a la investigación de vulnerabilidades. La prueba de concepto y el estudio publicado detallan cómo es posible aprovecharse de una funcionalidad muy común en los clientes torrent.

La vulnerabilidad en clientes de torrent que abre las puertas a tu PC

En vez de usar la interfaz habitual, muchos clientes de torrent pueden ser controlados desde un navegador web; sin embargo, la mayoría de la gente piensa que este acceso es sólo local, que tenemos que estar delante del ordenador para usarlo.

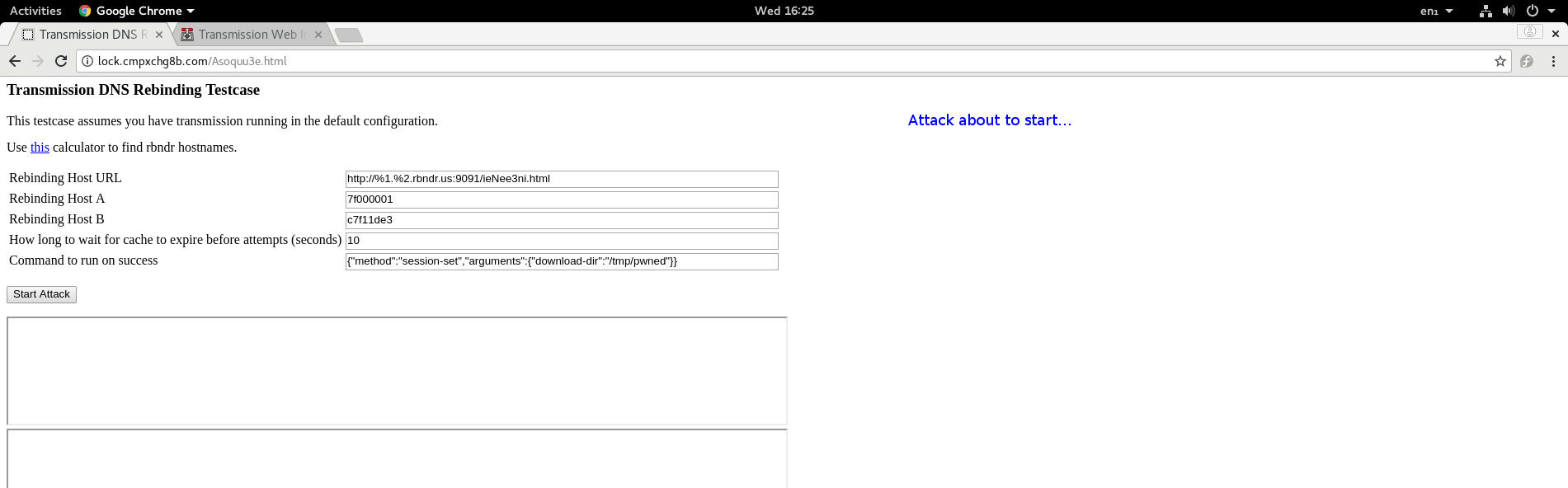

Este investigador ha demostrado que es posible usar una técnica hacker, conocida como DNS Rebinding, para aprovechar este acceso de manera remota. El ataque empieza cuando la víctima visita una web maliciosa, que incluye un frame a un subdominio con un servidor DNS controlado por el atacante.

transmission torrent vulnerabilidad 1

Una vez que tiene control sobre el cliente Torrent, el siguiente paso es cambiar el directorio de descarga por defecto al directorio personal del usuario; ahí obliga la descarga de un archivo “.bashrc”, un tipo de archivo que se ejecuta automáticamente cuando se abre una consola de terminal. A partir de ahí, el atacante tiene todo el control para ejecutar los comandos que quieran.

Aunque el exploit se ha probado en Transmission, Ormandy asegura que otros clientes de torrent populares también sufren vulnerabilidades similares. Sin embargo, aún no puede publicar los nombres porque no ha pasado el tiempo suficiente desde que avisó a los desarrolladores; en cambio, el equipo de Transmission recibió el aviso, pero lo ha ignorado hasta que Ormandy ha publicado sus resultados.