Una nueva app para encontrar vulnerabilidades usadas por la NSA puede ayudarnos a proteger nuestro equipo.

La revelación de las herramientas usadas por las agencias estadounidenses para espiar y conseguir información de sus enemigos sigue dando que hablar; ahora que esa información es pública gracias al grupo Shadow Brokers, muchos hackers están aprovechando los bugs que la NSA y otras agencias no ayudaron a tapar.

El ransomware WannaCry es tal vez el ejemplo más famoso, pero no es el único. Internet se está llenando de nuevo malware diseñado para aprovechar estas vulnerabilidades. Incluso aunque algunas de estas vulnerabilidades ya han sido parcheadas en Windows, no todo el mundo está al día con las actualizaciones.

Lo peor es que no sabemos hasta qué punto nuestros equipos son vulnerables; no a menos que estemos las 24 horas del día pendientes de las últimas noticias.

El programa para encontrar vulnerabilidades usadas por la NSA

El desarrollador chino Qihu ha creado un simple programa que nos informa sobre qué vulnerabilidades sufre nuestro equipo; de esta manera, podemos ver de golpe todos los fallos de nuestro sistema operativo.

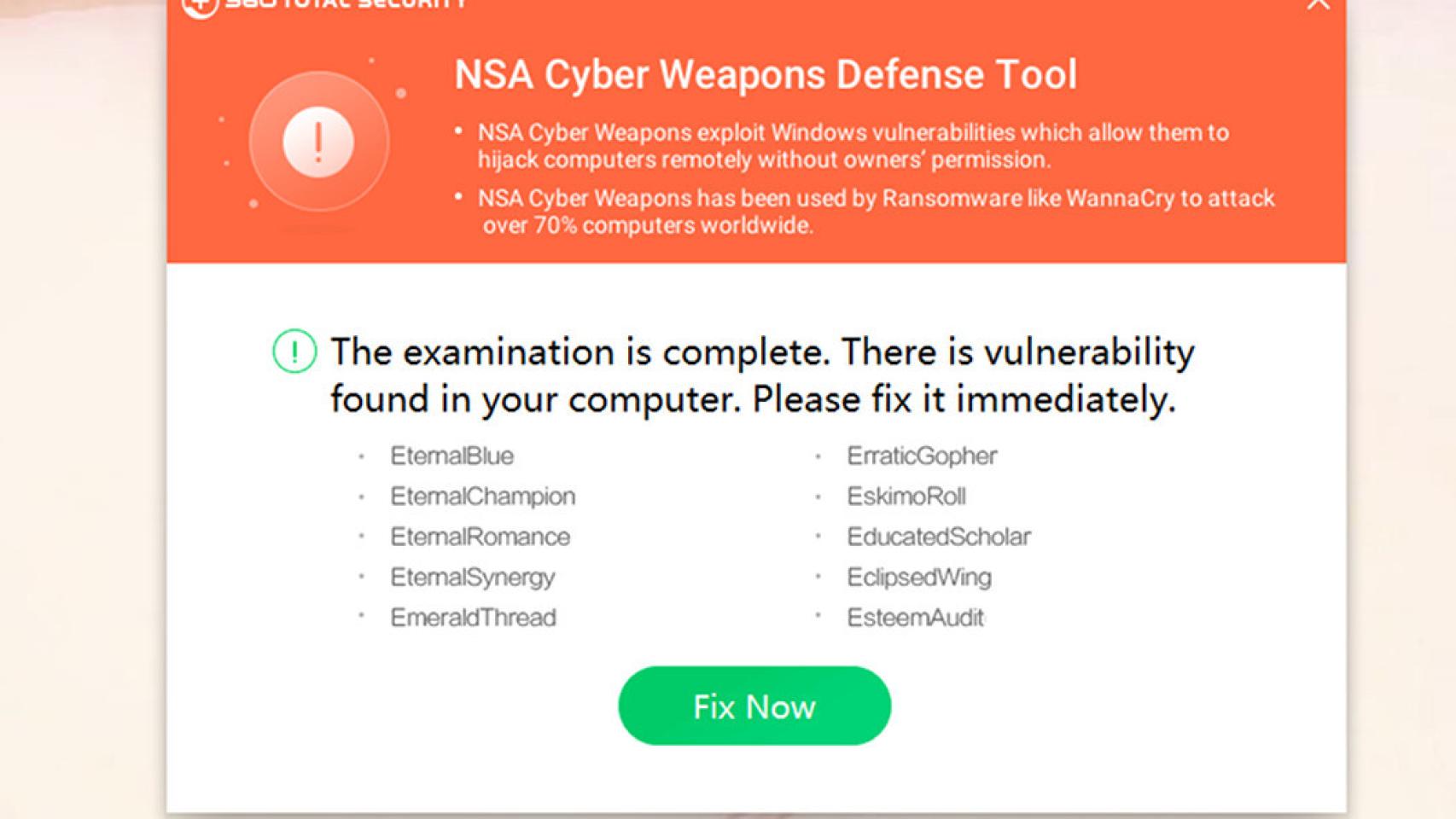

Se llama 360 NSA Cyber Weapons Defense Tool, ya que se centra en encontrar vulnerabilidades usadas por la NSA; ojo, si nuestro equipo tiene una vulnerabilidad no significa que se haya usado. Es solo que nuesto equipo cumple los requisitos para ejecutar el malware.

nsa 360 security 2

El funcionamiento del programa no podría ser mas sencillo. Sólo tenemos que descargar el ejecutable e iniciarlo. Después de un momento, aparecerá una pantalla en la que se mostrará el diagnóstico.

Las vulnerabilidades son referidas por su nombre clave; por ejemplo, la más usada es EternalBlue, un exploit de la implementación del protocolo SMB en Windows. Muchos equipos, especialmente con Windows 7, son vulnerables a este exploit.

Pero hay otros, como EternalChampion, EternalRomance o EternalSynergy; sí, el que le puso los nombres era un escritor de fantasía frustrado.

Una app simple que ofrece una solución sencilla

La app es simple, sin embargo, puede que lo sea demasiado. El programa ofrece una solución al pulsar en “Fix Now”, pero por lo que he podido comprobar lo único que hace es cerrar el puerto usado por SMB; de esa manera, el malware diseñado para aprovecharse del bug no puede ejecutarse.

nsa 360 security 3

El programa ofrece una opción para reabrir el puerto una vez ejecutada, por si te arrepientes. Desde luego, es una solución, aunque tal vez no la más elegante.

Noticias relacionadas

- Los datos de casi todos los ciudadanos de Bulgaria han sido robados

- En Japón ya tienen "consignas para redes sociales", que te bloquean la cuenta el tiempo que quieras desconectar

- Por primera vez, un servicio de música online promete la calidad de sonido de los máster

- El inventor de la contraseña en los ordenadores muere a los 93 años